Administrator Access là gì và tại sao quyền quản trị viên lại quan trọng đối với hệ thống? Bài viết này sẽ giải thích chi tiết về Administrator Access, làm rõ đặc điểm, chức năng và cách phân biệt với Root hay Sudo trên các hệ điều hành phổ biến. Đồng thời, chúng tôi sẽ hướng dẫn cách Run as Administrator trên Windows, sử dụng tài khoản Administrator tích hợp, xác định khi nào cần cấp quyền, nhận biết rủi ro khi lạm dụng quyền Admin.

Administrator Access là gì?

Administrator Access (hay còn gọi là Quyền Quản trị viên) là mức quyền hạn cao nhất mà một tài khoản người dùng có thể sở hữu trên hầu hết các hệ điều hành, bao gồm Windows, macOS, và Linux. Khi bạn có Admin access là gì, hệ thống xem bạn là “người chủ” tuyệt đối.

- Administrator Access cho phép người dùng thay đổi các thiết lập quan trọng, quản lý tài khoản khác và truy cập toàn bộ dữ liệu hệ thống mà không bị giới hạn.

- Quyền Quản trị viên là điều kiện cần thiết để cài đặt phần mềm, cập nhật hệ thống, và thực hiện các tác vụ bảo trì quan trọng khác.

Quyền Admin là chiếc “chìa khóa vạn năng” mở khóa mọi cánh cửa trong hệ thống. Ví dụ, trên Windows, Quyền Administrator cho phép bạn thay đổi cài đặt bảo mật, truy cập các thư mục hệ thống quan trọng (như System32), và điều chỉnh các dịch vụ chạy nền tảng.

Việc hiểu rõ Administrator Access và sức mạnh mà nó mang lại là cực kỳ quan trọng để bạn thực hiện các thao tác quản trị an toàn, đồng thời giảm nguy cơ mất dữ liệu hoặc bị phần mềm độc hại tấn công.

Administrator Access là gì?

Đặc điểm và chức năng của Administrator Access

Quyền Quản trị viên mang lại cho người dùng khả năng toàn diện để kiểm soát hệ thống. Đây là những chức năng độc quyền và đặc điểm nổi bật của một tài khoản Admin:

- Cài đặt và gỡ bỏ phần mềm: Admin có quyền cài đặt hoặc xóa bất kỳ ứng dụng nào, kể cả những phần mềm yêu cầu thay đổi sâu trong hệ thống (thay đổi cấu hình hệ thống).

- Quản lý tài khoản người dùng (User Management): Admin có quyền tạo, sửa, xóa, hoặc giới hạn quyền quản trị hệ thống của các tài khoản Standard User khác.

- Thay đổi cấu hình hệ thống (System Configuration): Admin có thể truy cập và chỉnh sửa các thành phần cốt lõi như Registry, Group Policy, tường lửa (Firewall) và cài đặt mạng.

- Truy cập file và thư mục hệ thống: Admin có quyền cao nhất để đọc, sửa đổi hoặc xóa các file quan trọng của hệ điều hành mà các tài khoản User thường không thể chạm tới.

- Quản lý dịch vụ (Service Management): Bật/tắt các dịch vụ chạy nền của Windows hoặc Linux, điều mà Standard User không được phép.

Nếu bạn gặp thông báo “You need administrator permission” (Bạn cần quyền quản trị viên) khi thực hiện một hành động nào đó, điều đó có nghĩa là bạn đang thiếu Quyền Admin để hoàn thành tác vụ đó.

Đặc điểm và chức năng của Administrator Access

So sánh Administrator, Root và Sudo trên các hệ điều hành

Mặc dù Administrator, Root và Sudo có tên gọi khác nhau trên từng hệ điều hành, về bản chất chúng đều là quyền cao nhất.

Bảng dưới đây tổng hợp sự khác biệt về quyền, cơ chế tạm cấp và lưu ý bảo mật khi sử dụng trên Windows, Linux và macOS.

| Hệ điều hành | Quyền cao nhất | Cơ chế tạm cấp quyền | Ghi chú về bảo mật và sử dụng |

|---|---|---|---|

| Windows | Administrator Access | Run as Administrator | Cho phép nâng quyền cho từng ứng dụng riêng lẻ mà không cần đăng nhập lại. Cơ chế UAC sẽ nhắc xác nhận |

| Linux | root | sudo (Super User Do) | Người dùng thường phải nhập mật khẩu để thực hiện lệnh với quyền root (đã được cấp quyền sudo). Thường dùng cho quản trị máy chủ (thuê máy chủ giá rẻ) |

| macOS | Administrator | sudo | Tài khoản Admin trên macOS liên kết với Apple ID, nhưng vẫn cần dùng sudo trong Terminal hoặc nhập mật khẩu để thay đổi cài đặt sâu |

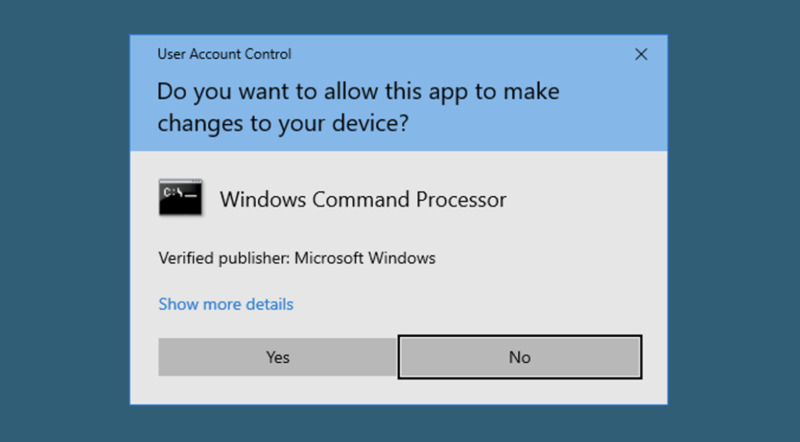

- Administrator (Windows): Được bảo vệ bởi User Account Control (UAC). Khi người dùng Admin chạy một tác vụ không quan trọng, hệ thống sẽ tự động hạ quyền xuống mức Standard User (Filter Token). Chỉ khi có hộp thoại UAC xuất hiện, bạn mới thực sự dùng Full Access của Admin.

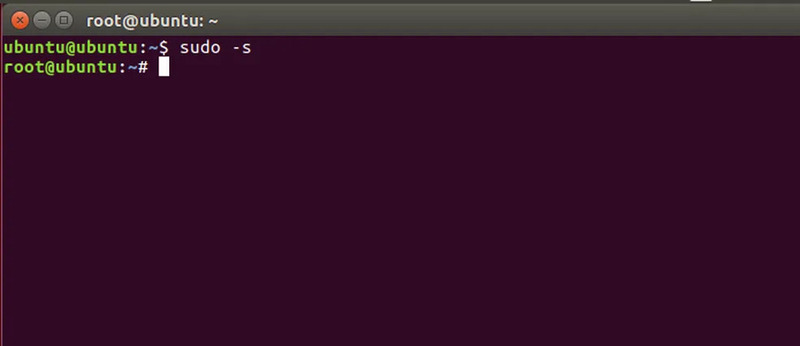

- Root (Linux/Unix): Tài khoản root là gì là trung tâm quyền lực, thường bị khóa hoặc không được khuyến khích đăng nhập trực tiếp. Các chuyên gia bảo mật và quản trị viên máy chủ thường chỉ sử dụng lệnh sudo (giới hạn quyền hạn) để tránh những sai sót nghiêm trọng hoặc ngăn chặn Privilege Escalation (khai thác để nâng quyền).

- Sudo: Lệnh này giúp tách biệt vai trò quản trị khỏi vai trò làm việc hàng ngày. Bằng cách sử dụng sudo, người dùng chỉ nhận được quyền root tạm thời cho lệnh đó, giảm thiểu khả năng ứng dụng bị lỗi hoặc phần mềm độc hại lạm dụng quyền quản trị hệ thống lâu dài.

Ví dụ thực tế về Administrator Access trên Windows, Linux và macOS

Windows Administrator & UAC

Trên Windows, khi bạn đăng nhập vào một tài khoản có Quyền Quản trị viên, bạn có thể tùy ý điều chỉnh mọi thứ. Tuy nhiên, Microsoft đã giới thiệu một cơ chế bảo mật gọi là UAC là gì (User Account Control).

- UAC (User Account Control): Đây là hộp thoại nhắc nhở yêu cầu sự chấp thuận của người dùng khi một ứng dụng cố gắng thực hiện thay đổi cần Administrator Access. UAC không ngăn chặn hành động, mà buộc người dùng Admin phải xác nhận rõ ràng, giúp giảm thiểu rủi ro từ các phần mềm độc hại hoạt động ngầm.

- Group Policy: Trong môi trường doanh nghiệp (đặc biệt là máy chủ), Group Policy là công cụ mạnh mẽ mà Admin sử dụng để kiểm soát tập trung quyền quản trị hệ thống và cấu hình bảo mật cho hàng trăm thiết bị.

Windows Administrator & UAC

Linux Root & Sudo

Trên Linux, tài khoản Root là trung tâm của mọi quyền lực.

- Root Access: Nếu bạn làm việc trên máy chủ vật lý hoặc thuê máy chủ (VPS), việc có Root Access là bắt buộc để cài đặt dịch vụ (Apache, MySQL), quản lý ổ đĩa, hoặc thay đổi cấu hình kernel.

- Lệnh Sudo Linux: Hầu hết người dùng Linux không đăng nhập bằng tài khoản Root mà dùng tài khoản thường, và chỉ dùng lệnh

sudokhi cần thiết (ví dụ:sudo apt updateđể cập nhật hệ thống).

Linux Root & Sudo

macOS Administrator

macOS, dựa trên Unix, cũng có khái niệm tương tự. Administrator role macOS là tài khoản bạn dùng hàng ngày, nhưng khi cần thay đổi cài đặt hệ thống (như cài đặt phần mềm ngoài App Store), hệ thống sẽ yêu cầu bạn nhập mật khẩu Admin để tạm thời nâng quyền.

macOS Administrator

Run as Administrator trên Windows

“Run as Administrator” là một tính năng cụ thể trên Windows nhằm thực thi một ứng dụng với Quyền Quản trị viên mà không cần đăng xuất và đăng nhập lại bằng tài khoản Admin.

Khái niệm Run as Administrator

Thường khi bạn đăng nhập bằng tài khoản Standard User, các ứng dụng bạn chạy sẽ có mức quyền thấp (Medium Integrity Level). Khi bạn sử dụng Run as Administrator, Windows sẽ nâng mức độ tin cậy của ứng dụng đó lên mức cao (High Integrity Level).

Điều này khác với việc bạn đăng nhập bằng tài khoản Admin, vì khi đó, toàn bộ phiên làm việc của bạn đã có mức quyền cao nhất.

Khái niệm Run as Administrator

Cách bật/tắt quyền Run as Administrator cho ứng dụng

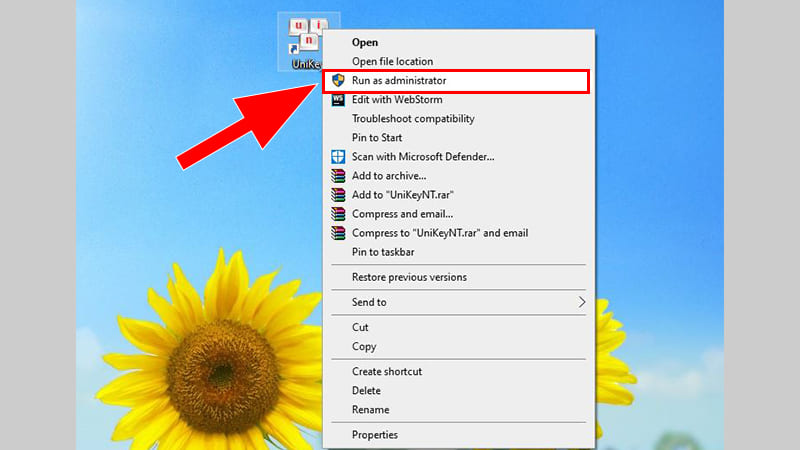

- Thủ công: Chuột phải vào file

.exehoặc shortcut, chọn Run as Administrator. - Vĩnh viễn: Chuột phải vào shortcut →

Properties→ TabCompatibility→ Tích chọn “Run this program as administrator”. Tùy chọn này đặc biệt hữu ích cho các game hoặc phần mềm cũ thường xuyên báo lỗi “You need administrator permission”.

User Account Control (UAC) và Mandatory Integrity Control (MIC)

Khi bạn chọn Run as Administrator, hộp thoại UAC sẽ xuất hiện (có icon lá chắn). Đây là bước bảo mật cuối cùng để xác nhận.

Mandatory Integrity Control (MIC) là cơ chế kiểm soát mức độ tin cậy của ứng dụng:

- Low (Thấp): Các ứng dụng từ Internet.

- Medium (Trung bình): Ứng dụng chạy bởi Standard User.

- High (Cao): Ứng dụng chạy bởi Admin, được xác nhận qua UAC.

- System/Trusted Installer: Mức độ cao nhất, dành cho các tiến trình cốt lõi của hệ điều hành.

User Account Control (UAC) và Mandatory Integrity Control (MIC)

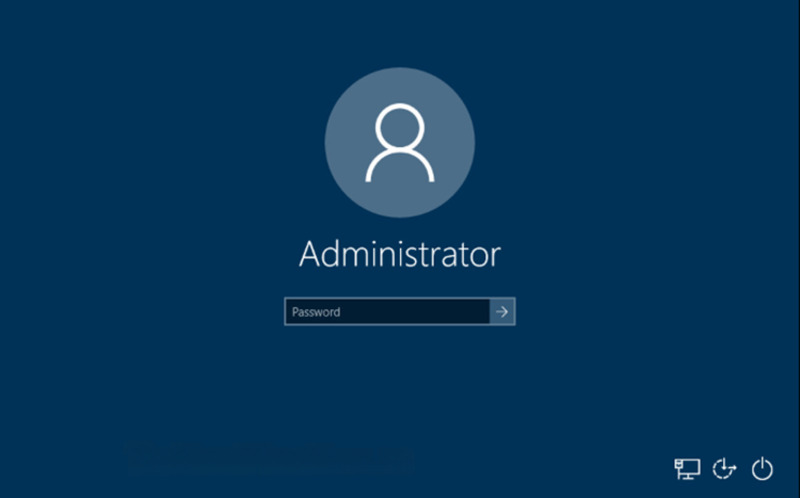

Tài khoản Administrator tích hợp trên Windows

Tài khoản Built-in Administrator là tài khoản Admin gốc được tạo ra khi bạn cài đặt Windows, thường bị vô hiệu hóa (disabled) mặc định vì lý do bảo mật.

Tài khoản này có mức quyền lực tối cao, bỏ qua một số hạn chế của UAC.

Đăng nhập và bật/tắt tài khoản

Bạn có thể kích hoạt tài khoản này thông qua Command Prompt (chạy dưới quyền Admin):

- Bật:

net user administrator /active:yes - Tắt:

net user administrator /active:no

Đặt mật khẩu

- Lệnh:

net user administrator ExamplePassword(Nên đặt mật khẩu mạnh và phức tạp).

Việc sử dụng tài khoản Built-in Admin chỉ nên dành cho các tác vụ khẩn cấp hoặc khắc phục lỗi sâu, không nên dùng làm tài khoản làm việc hằng ngày.

Tài khoản Administrator tích hợp trên Windows

Khi nào nên cấp quyền Administrator?

Việc cấp Quyền Quản trị viên (Admin) không phải là tùy ý mà phải tuân thủ nghiêm ngặt Principle of Least Privilege (Nguyên tắc đặc quyền tối thiểu).

Nguyên tắc đặc quyền tối thiểu quy định rằng người dùng hoặc chương trình chỉ nên được cấp mức quyền hạn tối thiểu cần thiết để hoàn thành công việc của họ.

Các trường hợp cần cấp quyền Admin:

- Cài đặt phần mềm mới: Các ứng dụng cần tạo thư mục trong ổ C, thay đổi Registry.

- Cập nhật Driver: Cần quyền truy cập sâu vào phần cứng.

- Thay đổi cấu hình mạng/bảo mật: Thiết lập Firewall, VPN, IP tĩnh.

- Khắc phục lỗi hệ thống sâu: Chạy các lệnh quét hoặc sửa lỗi trong CMD/PowerShell.

- Quản lý tài khoản khác: Tạo mới hoặc giới hạn quyền của các Standard User.

Đối với công việc hàng ngày (soạn thảo văn bản, lướt web, email), bạn luôn nên sử dụng tài khoản Standard User. Chỉ chuyển sang tài khoản Admin hoặc dùng Run as Administrator khi thực sự cần.

Rủi ro khi lạm dụng quyền Admin

Sử dụng Administrator Access không đúng cách chính là cửa ngõ cho các mối đe dọa bảo mật.

- Nguy cơ Malware/Ransomware: Khi một phần mềm độc hại được chạy bằng Quyền Quản trị viên, nó có thể làm mọi thứ: Mã hóa toàn bộ ổ đĩa, cài đặt backdoor, đánh cắp thông tin đăng nhập, hoặc thậm chí lây nhiễm vào các máy tính khác trong mạng.

- Sai sót của người dùng: Quyền hạn cao nhất cũng đồng nghĩa với rủi ro cao nhất. Một sai lầm nhỏ (ví dụ: xóa nhầm file hệ thống, chỉnh sửa Registry) có thể khiến toàn bộ hệ thống gặp sự cố nghiêm trọng.

- Privilege Escalation: Kẻ tấn công có thể khai thác các lỗ hổng bảo mật để nâng quyền từ một tài khoản Standard User lên Quyền Quản trị viên, sau đó kiểm soát hoàn toàn hệ thống.

Vì vậy, doanh nghiệp cần thực hiện audit logging admin access (ghi nhật ký hoạt động) để giám sát mọi hành động của tài khoản Admin. Điều này giúp phát hiện sớm các hành vi bất thường và tăng cường Access Security.

Best practices quản lý Administrator Access

1. Quản lý số lượng tài khoản Administrator

- Giới hạn số lượng: Chỉ định số lượng người dùng tối thiểu được phép có Quyền Quản trị viên. Lý do: Càng nhiều tài khoản Admin, càng khó kiểm soát và càng dễ bị tấn công.

- Tách biệt: Luôn tách biệt tài khoản làm việc hàng ngày (Standard User) và tài khoản Admin.

2. Hạn chế đăng nhập vật lý và sử dụng hàng ngày

- Không dùng tài khoản Admin hàng ngày: Đây là nguyên tắc vàng.

- Giới hạn người biết mật khẩu admin: Mật khẩu phải được thay đổi định kỳ và lưu trữ an toàn.

3. Hạn chế truy cập mạng và cục bộ

- Thiết lập GPO “Deny access to this computer from network”: Ngăn tài khoản Administrator truy cập server/domain controller qua mạng nếu không cần thiết.

- Đổi tên tài khoản Administrator: Hành động đơn giản này giúp chống lại các cuộc tấn công Brute-force (dò mật khẩu) nhắm vào tên tài khoản mặc định.

4. Cấu hình hạn chế đặc quyền nâng cao

- Không dùng tài khoản Administrator như tài khoản dịch vụ: Tài khoản dịch vụ nên có quyền hạn tối thiểu cần thiết, không phải Full Access.

- Sử dụng Group Policy (GPO): Để kiểm soát chi tiết ai được phép làm gì, ở đâu, và khi nào.

5. Kiểm soát và giám sát Administrator

- Audit logging: Theo dõi mọi hoạt động của tài khoản Admin. Đây là một phần quan trọng của Privileged Access Management (PAM).

- Phát hiện hành vi bất thường: Công cụ giám sát cần phát hiện các hành động không mong muốn (ví dụ: tài khoản Admin đăng nhập lúc 3 giờ sáng).

Công cụ và giải pháp hỗ trợ quản lý Administrator Access

Trong môi trường doanh nghiệp, việc quản lý Quyền Quản trị viên được thực hiện thông qua các công cụ chuyên dụng:

- Active Directory (AD): Công cụ quản lý danh tính và truy cập chính cho môi trường Windows Domain. AD giúp phân quyền Admin cho từng nhóm người dùng.

- Identity and Access Management (IAM): Các giải pháp như Azure AD hoặc AWS IAM dùng để quản lý quyền Admin trong môi trường Cloud.

- Privileged Access Management (PAM): Đây là các giải pháp chuyên biệt hóa việc bảo mật, giám sát và quản lý các tài khoản có quyền cao nhất (Root, Admin). PAM có thể cung cấp quyền truy cập tạm thời (temporary elevation), quản lý mật khẩu tự động, và ghi lại phiên làm việc.

Công cụ và giải pháp hỗ trợ quản lý quyền

FAQ – Câu hỏi thường gặp về Administrator Access

Administrator Access khác gì với Root?

Administrator Access trên Windows và Root trên Linux/macOS đều là quyền quản trị cao nhất. Sự khác biệt chính là tên gọi và nền tảng; Sudo cho phép tạm thời dùng quyền Root trên Linux.

Làm sao cấp quyền admin trên Windows?

Để cấp quyền admin trên Windows, vào Settings → Accounts → Family & Other Users, chọn tài khoản → Change account type → Administrator. Hoặc dùng Command Prompt/PowerShell thêm vào nhóm Administrators.

Làm thế nào thu hồi quyền admin an toàn?

Để thu hồi quyền admin, xóa người dùng khỏi nhóm Administrators bằng Command Prompt: net localgroup Administrators UserName /delete hoặc PowerShell: Remove-LocalGroupMember -Group Administrators -Member UserName.

Least privilege là gì và áp dụng thế nào?

Least privilege là Nguyên tắc đặc quyền tối thiểu, nghĩa là người dùng chỉ được cấp quyền cần thiết. Dùng tài khoản Standard User hàng ngày, chỉ bật admin khi cần.

Privileged Access Management (PAM) là gì?

Privileged Access Management (PAM) là giải pháp quản lý tài khoản quyền cao, bảo mật, kiểm soát và giám sát admin, root để giảm rủi ro và ngăn truy cập trái phép.

Kết luận

Việc hiểu rõ Administrator Access là gì không chỉ là kiến thức cơ bản về vận hành mà còn là yếu tố sống còn đối với chiến lược bảo mật hệ thống của bạn. Quyền Quản trị viên mang lại sức mạnh toàn diện để quản lý, nhưng đi kèm với trách nhiệm rất lớn về an ninh.

Thuê Máy Chủ Giá Rẻ nhấn mạnh rằng, việc lạm dụng hoặc quản lý lỏng lẻo Quyền Quản trị viên chính là con đường nhanh nhất dẫn đến việc bị tấn công mạng, mất dữ liệu, hoặc thất bại trong kiểm soát hệ thống. Do đó, nguyên tắc cốt lõi bạn cần ghi nhớ là Principle of Least Privilege (Nguyên tắc đặc quyền tối thiểu). Hãy luôn cố gắng hạn chế quyền lực càng nhiều càng tốt.

Để lại một bình luận